Cuando hablamos de almacenar datos, la seguridad no es una opción, es una necesidad fundamental. Imagina tus datos como tesoros valiosos; necesitas una bóveda robusta para protegerlos.

¿Por Qué es Crucial la Seguridad en el Almacenamiento de Datos?

En la era digital actual, la información es poder. Tus datos pueden ser el motor de tu negocio, la base de tu investigación, o recuerdos personales irremplazables. La pérdida o el acceso no autorizado a esta información pueden tener consecuencias devastadoras, desde pérdidas financieras hasta daños reputacionales irreparables. Es como dejar la puerta de tu casa abierta de par en par; invitando a problemas.

Medidas de Seguridad Básicas para el Almacenamiento

La seguridad de tus datos no se construye de la noche a la mañana. Requiere una estrategia multifacética, como construir un castillo bien defendido. Aquí te presentamos los pilares fundamentales que deben formar parte de cualquier plan de seguridad.

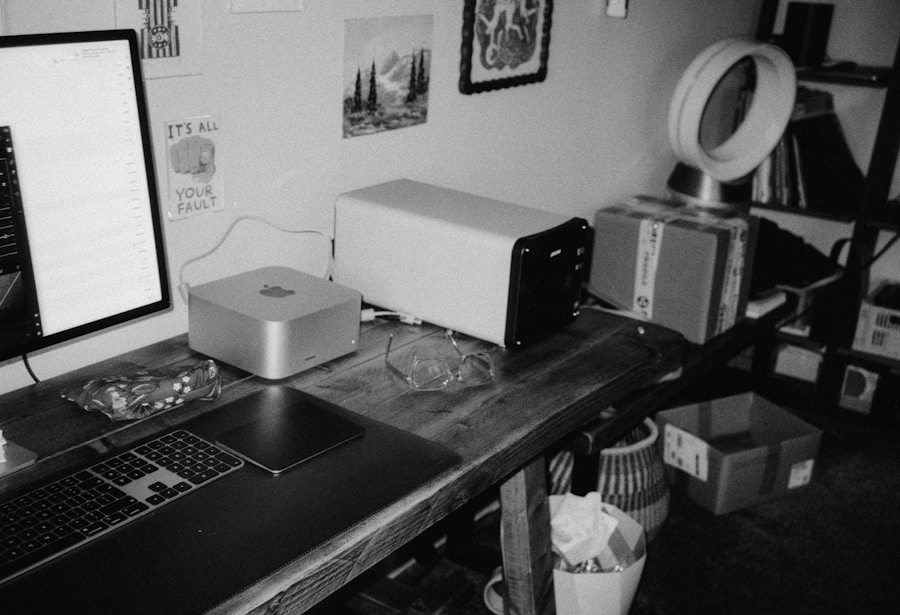

Seguridad Física: La Primera Línea de Defensa

Antes de las amenazas digitales, existen las físicas. La seguridad física de tus dispositivos de almacenamiento es tan importante como cualquier cortafuegos o cifrado. Piensa en esto como la muralla exterior de tu fortaleza digital.

Protección contra Daños Ambientales

- Control de Temperatura y Humedad: Los equipos electrónicos son sensibles a las fluctuaciones extremas. El calor excesivo puede dañar componentes, mientras que la humedad alta puede provocar corrosión. Mantén tus servidores y dispositivos en un ambiente controlado, idealmente utilizando sistemas de climatización dedicados para centros de datos. Un disco duro funcionando en un horno industrial no va a durar mucho.

- Prevención de Incendios: Los incendios son una amenaza devastadora para cualquier infraestructura física. Implementa sistemas de detección y extinción de incendios adecuados. Asegúrate de que los materiales inflamables estén alejados de los equipos de almacenamiento. En algunos casos, se utilizan sistemas de supresión de gas inerte que no dañan la electrónica.

- Protección contra Inundaciones: El agua es el enemigo silencioso de la electrónica. Ubica tus equipos de almacenamiento en niveles superiores de los edificios o protégelos con barreras impermeables si el riesgo de inundación es alto. Considera la ventilación y el drenaje adecuados.

Control de Acceso Físico

- Restricción de Entradas: Limita el acceso a las salas de servidores o a las ubicaciones donde se almacenan los datos físicamente solo a personal autorizado. Utiliza cerraduras robustas, sistemas de tarjetas de acceso, o incluso biometría (huellas dactilares, escaneo de iris) para registrar y controlar quién entra y sale. Cada persona con acceso debe ser un guardián confiable.

- Vigilancia y Monitoreo: Instala cámaras de seguridad en puntos estratégicos para monitorear la actividad. Los registros de estas cámaras pueden ser cruciales en caso de incidentes. Los sensores de movimiento y otros sistemas de alarma también pueden alertarte sobre intrusiones.

- Seguridad del Perímetro: Si almacenas datos en un edificio completo, la seguridad del perímetro es fundamental. Esto incluye cercas, iluminación adecuada y personal de seguridad para disuadir accesos no autorizados.

Protección contra Sabotaje y Robo

- Almacenamiento Seguro: Los gabinetes de servidores deben estar cerrados con llave. Los discos duros, especialmente los que contienen información sensible, pueden requerir medidas adicionales de seguridad, como cajas fuertes o salas de almacenamiento específicas.

- Inventario y Seguimiento: Mantén un inventario detallado de todos tus dispositivos de almacenamiento. Asigna identificadores únicos y realiza auditorías regulares para asegurarte de que todo esté en su lugar. Esto es como saber cuántas monedas de oro tienes y dónde están guardadas.

- Destrucción Segura de Medios: Cuando un dispositivo de almacenamiento llega al final de su vida útil, asegúrate de destruirlo de manera segura para que la información no pueda ser recuperada. Esto puede implicar trituración física, desmagnetización (para discos magnéticos) o cifrado avanzado antes de la eliminación.

Seguridad Lógica: El Escudo Digital

La seguridad lógica se refiere a las medidas y tecnologías que protegen tus datos de amenazas digitales. Aquí es donde entran en juego el software, las redes y las políticas. Es la armadura invisible que protege tu ciudadela digital de los ataques que vienen del ciberespacio.

Cifrado de Datos

- Cifrado en Reposo: Proteger los datos mientras están almacenados es crucial. El cifrado en reposo se aplica a los datos guardados en discos duros, bases de datos y otros medios de almacenamiento. Si alguien accede a un disco cifrado sin la clave de descifrado, solo verá un galimatías ilegible. Utiliza algoritmos de cifrado fuertes como AES-256.

- Cifrado en Tránsito: Cuando los datos se mueven de un lugar a otro (por ejemplo, a través de internet), también deben estar protegidos. El cifrado en tránsito utiliza protocolos como TLS/SSL para asegurar que la comunicación entre tu dispositivo y el servidor sea privada y no pueda ser interceptada y leída por terceros. Piensa en ello como enviar tus tesoros en un camión blindado.

- Gestión de Claves de Cifrado: La seguridad del cifrado depende de la seguridad de las claves. Implementa políticas robustas para la generación, almacenamiento y rotación de claves de cifrado. Un sistema de gestión de claves centralizado (KMS) puede ser muy útil.

Control de Acceso Lógico

- Autenticación de Usuarios: Asegúrate de que solo las personas autorizadas puedan acceder a tus datos. Esto implica la solicitud de credenciales de usuario (nombre de usuario y contraseña) para verificar la identidad.

- Autenticación de Dos Factores (2FA) o Múltiples Factores (MFA): Como una capa adicional de seguridad, exige más de una forma de verificación de identidad. Esto podría ser una combinación de algo que sabes (contraseña), algo que tienes (teléfono móvil para recibir un código) y/o algo que eres (huella dactilar). Es como tener no solo una llave, sino también el código secreto y tu propia identidad para abrir la bóveda.

- Autorización y Permisos (Principio de Mínimo Privilegio): Una vez autenticado un usuario, debes definir qué puede hacer y a qué información puede acceder. Otorga a cada usuario solo los permisos necesarios para realizar sus tareas (principio de mínimo privilegio). Un contable no necesita acceso a los códigos fuente de un programa, por ejemplo. Define roles y grupos para simplificar la gestión de permisos.

Firewall y Sistemas de Detección/Prevención de Intrusiones (IDS/IPS)

- Firewall: Actúa como un portero entre tu red interna y el mundo exterior, controlando el tráfico entrante y saliente según un conjunto de reglas de seguridad. Bloquea los accesos no deseados y permite solo las conexiones autorizadas. Un firewall bien configurado es esencial.

- IDS/IPS: Los Sistemas de Detección de Intrusiones (IDS) monitorean el tráfico de red en busca de actividades sospechosas o maliciosas. Los Sistemas de Prevención de Intrusiones (IPS) van un paso más allá y pueden tomar medidas activas para bloquear o detener las amenazas detectadas. Son como los centinelas vigilantes que alertan o detienen a los atacantes.

Copias de Seguridad y Recuperación ante Desastres: El Refugio Seguro

Incluso con las mejores medidas de seguridad, los incidentes pueden ocurrir. Las copias de seguridad son tu red de seguridad, y la recuperación ante desastres es tu plan de escape y reconstrucción.

Estrategias de Copia de Seguridad

- La Regla 3-2-1: Una estrategia de copia de seguridad probada consiste en tener al menos tres copias de tus datos, almacenadas en al menos dos tipos de medios diferentes, y al menos una de las copias debe estar fuera de la ubicación física principal (off-site). Esto te protege contra fallos de equipo local, desastres naturales y ataques de ransomware que puedan cifrar tus copias locales.

- Frecuencia de las Copias: La frecuencia con la que realizas copias de seguridad dependerá de la criticidad de tus datos y de cuánto tiempo puedes permitirte perder datos en caso de un incidente. Para datos muy activos, las copias diarias o incluso horarias pueden ser necesarias. Para datos menos críticos, las copias semanales pueden ser suficientes. No querrás perder semanas de trabajo si la información se corrompe hoy.

- Tipos de Copias (Completas, Incrementales, Diferenciales):

- Completas: Copian todos los datos seleccionados. Son las más fáciles de restaurar, pero consumen más tiempo y espacio.

- Incrementales: Copian solo los datos que han cambiado desde la última copia (sea cual sea el tipo). Son rápidas de hacer y ahorran espacio, pero la restauración puede ser más compleja.

- Diferenciales: Copian todos los datos que han cambiado desde la última copia completa. Son más rápidas que las completas y la restauración es más sencilla que con las incrementales.

Pruebas de Restauración

- La Importancia de Probar: Una copia de seguridad que no se ha probado es una copia de seguridad en la que no se puede confiar. Realiza pruebas de restauración periódicas para asegurarte de que los datos se pueden recuperar correctamente y en un tiempo aceptable. La restauración de emergencia sin haber probado antes puede ser un caos.

- Ventanas de Restauración (RTO): Define cuánto tiempo máximo puede tardar la restauración de tus datos después de un incidente. Este es tu Objetivo de Tiempo de Recuperación (RTO).

- Punto de Recuperación (RPO): Define cuántos datos puedes permitirte perder. Tu Objetivo de Punto de Recuperación (RPO) determinará la frecuencia con la que necesitas hacer copias de seguridad.

Planes de Recuperación ante Desastres (DRP)

- Documentación Detallada: Un DRP es un plan documentado que describe los pasos a seguir para recuperar tus sistemas y datos después de un desastre. Debe incluir roles y responsabilidades, procedimientos de comunicación, y una lista de contactos clave.

- Infraestructura de Recuperación: Considera tener una infraestructura de recuperación separada, ya sea en otro centro de datos, en la nube, o un sitio de respaldo. Esto asegura que los datos y los sistemas puedan ser restaurados incluso si tu ubicación principal está completamente inutilizable.

- Redundancia y Alta Disponibilidad (HA): Implementa soluciones de redundancia para componentes clave (servidores, redes, almacenamiento) y considera sistemas de alta disponibilidad (HA) que pueden transferir automáticamente la carga de trabajo a un sistema secundario si el primario falla, minimizando el tiempo de inactividad.

Gestión de Identidades y Accesos (IAM): Quien Puede Hacer Qué

La gestión de identidades y accesos es como tener un sistema de llaves y permisos bien organizado dentro de tu fortaleza. Es fundamental para controlar quién tiene acceso a qué y cómo interactúan con tus datos.

Ciclo de Vida de la Identidad

- Aprovisionamiento: Cuando un nuevo empleado o usuario requiere acceso, sus identidades deben ser creadas y configuradas con los permisos adecuados desde el principio.

- Modificación: Si las responsabilidades de un usuario cambian, sus permisos y accesos deben ser actualizados de inmediato para reflejar sus nuevas funciones.

- Desaprovisionamiento: Cuando un usuario abandona la organización o ya no necesita acceso, sus cuentas y todos sus permisos deben ser desactivados y eliminados de manera inmediata y completa. Dejar puertas abiertas para excampañeros es una invitación al desastre.

Políticas de Contraseñas Robustas

- Complejidad: Exige contraseñas largas (mínimo 12-15 caracteres) que combinen letras mayúsculas y minúsculas, números y símbolos.

- Unicidad: Evita la reutilización de contraseñas a través de diferentes servicios. Una contraseña comprometida no debería comprometer todo tu universo digital.

- Cambio Periódico: Aunque el debate sobre la frecuencia óptima existe, establecer políticas de cambio de contraseña periódicas (siempre que se combine con otras medidas de seguridad) puede ayudar a mitigar el riesgo de contraseñas comprometidas.

- Bloqueo de Cuentas: Configura un número máximo de intentos fallidos de inicio de sesión antes de que una cuenta se bloquee temporalmente o permanentemente.

Monitoreo y Auditoría de Accesos

- Registros de Auditoría: Mantén registros detallados de todos los intentos de acceso (exitosos y fallidos), las acciones realizadas por los usuarios y cualquier cambio en los permisos de acceso. Estos registros son invaluables para investigar incidentes de seguridad.

- Revisión Periódica: Revisa estos registros de auditoría de forma regular para identificar patrones de actividad sospechosa o violaciones de políticas.

- Alertas de Seguridad: Configura alertas para notificaciones inmediatas de eventos de seguridad críticos, como múltiples intentos de acceso fallidos a una cuenta sensible o accesos desde ubicaciones geográficas inusuales.

Capacitación y Concienciación del Usuario: La Mayoría de las Brechas Comienzan Aquí

| Consejos para garantizar la seguridad en el almacenamiento de datos |

|---|

| Realizar copias de seguridad periódicas |

| Utilizar contraseñas seguras y cambiarlas regularmente |

| Encriptar los datos sensibles |

| Restringir el acceso a la información confidencial |

| Actualizar regularmente el software de seguridad |

A menudo, la tecnología más avanzada puede ser socavada por un error humano. La capacitación es la armadura que el usuario lleva puesta contra los ataques más comunes.

Educación sobre Amenazas Comunes

- Phishing y Spear Phishing: Educa a los usuarios sobre cómo reconocer correos electrónicos, mensajes de texto o llamadas telefónicas fraudulentas diseñadas para engañarlos y que revelen información confidencial o hagan clic en enlaces maliciosos. El phishing es como un lobo vestido de oveja, y saber identificarlo es la clave.

- Malware y Ransomware: Explica qué es el malware (software malicioso) y, en particular, el ransomware, que cifra los datos y exige un rescate. Enfatiza la importancia de no abrir archivos adjuntos sospechosos ni descargar software de fuentes no confiables.

- Ingeniería Social: Enséñales a ser escépticos ante quienes intentan manipularlos para obtener acceso o información, incluso si se presentan como personal de TI o de soporte.

Políticas de Seguridad y Su Cumplimiento

- Comunicación Clara: Asegúrate de que las políticas de seguridad de la organización sean claras, comprensibles y fácilmente accesibles para todos los empleados.

- Capacitación Obligatoria: Realiza sesiones de capacitación de seguridad periódicas y haz que sean obligatorias para todo el personal. Las pruebas de conocimiento después de la capacitación pueden ayudar a reforzar el aprendizaje.

- Cultura de Seguridad: Fomenta una cultura donde la seguridad sea vista como una responsabilidad compartida, no solo como una tarea del departamento de TI. Anima a los empleados a reportar cualquier incidente o preocupación de seguridad sin temor a represalias.

Gestión de Dispositivos Personales (BYOD – Bring Your Own Device)

- Políticas Claras: Si permites que los empleados usen sus propios dispositivos para acceder a datos de la empresa, debes tener políticas claras sobre cómo se deben asegurar estos dispositivos (por ejemplo, contraseñas, cifrado) y los tipos de datos a los que pueden acceder.

- Herramientas de Gestión: Considera implementar soluciones de gestión de dispositivos móviles (MDM) para aplicar políticas de seguridad en los dispositivos personales que acceden a recursos corporativos.

Actualizaciones y Parches de Software

- Consistencia en las Actualizaciones: Asegúrate de que todos los sistemas operativos, aplicaciones y software de seguridad estén siempre actualizados con los últimos parches de seguridad. Las vulnerabilidades antiguas son puertas de entrada conocidas para los atacantes.

- Automatización: Implementa sistemas de gestión de parches para automatizar el proceso de aplicación de actualizaciones siempre que sea posible, garantizando la coherencia y reduciendo el riesgo de errores manuales.

Al implementar estas medidas de manera integral y continua, puedes construir un sistema de almacenamiento de datos robusto y seguro, minimizando significativamente los riesgos y protegiendo tu información valiosa. Recuerda que la seguridad es un proceso continuo, no un destino final. Mantente informado, adapta tus estrategias a las nuevas amenazas y delega responsabilidades para asegurar que tus tesoros digitales permanezcan a salvo.

FAQs

¿Por qué es importante garantizar la seguridad en el almacenamiento de datos?

Es importante garantizar la seguridad en el almacenamiento de datos para proteger la información confidencial de la empresa, evitar posibles brechas de seguridad y cumplir con las regulaciones de privacidad de datos.

¿Cuáles son algunas medidas clave para garantizar la seguridad en el almacenamiento de datos?

Algunas medidas clave para garantizar la seguridad en el almacenamiento de datos incluyen la encriptación de datos, el uso de contraseñas seguras, la implementación de firewalls y la realización de copias de seguridad periódicas.

¿Qué papel juegan las políticas de acceso en la seguridad del almacenamiento de datos?

Las políticas de acceso juegan un papel fundamental en la seguridad del almacenamiento de datos al establecer quién tiene permiso para acceder, modificar o eliminar la información almacenada, lo que ayuda a prevenir accesos no autorizados.

¿Cómo pueden las empresas protegerse contra posibles amenazas cibernéticas en el almacenamiento de datos?

Las empresas pueden protegerse contra posibles amenazas cibernéticas en el almacenamiento de datos mediante la implementación de software de seguridad actualizado, la capacitación del personal en buenas prácticas de seguridad informática y la realización de auditorías de seguridad periódicas.

¿Qué impacto puede tener una violación de seguridad en el almacenamiento de datos para una empresa?

Una violación de seguridad en el almacenamiento de datos puede tener un impacto significativo en una empresa, incluyendo la pérdida de la confianza de los clientes, sanciones legales, daño a la reputación de la empresa y pérdida de ingresos.